Une application Android sur 10 victime de Freak

Selon la firme de sécurité FireEye, plus d'un millier des applications les plus populaires d'Android restent vulnérables à la faille Freak.

La faille FREAK n'affecte pas que les navigateurs, les sites web et les services Cloud. Les applications mobiles sont également concernées. Et ce malgré les mises à jour opérées par Google et Apple sur leurs plates-formes respectives Android et iOS dans les jours qui ont suivi la découverte de Freak.

Sur près de 11?000 applications Android téléchargées plus d'un million de fois chacune (soit les plus populaires), la firme de sécurité FireEye a trouvé des vulnérabilités dans 1?228 d'entre elles. Soit 11,2% des applications étudiées. Des applications que l'expert en sécurité ne désigne pas mais dont la popularité est assez importante puisqu'elles ont été téléchargées au moins 6,3 milliards de fois dans leur ensemble.

OpenSSL, SSL/TLS.

Ces applications utilisent soit la bibliothèque OpenSSL couplée à Android (pour 664 d'entre elles), soit leur propre bibliothèque OpenSSL compilée par leurs soins (pour les 564 autres). « Toutes ces versions d'OpenSSL sont vulnérables à Freak », avance FireEye dans une contribution de blog.

Rappelons que, découverte le 4 mars dernier, Freak s'appuie sur des modèles de chiffrement anciens afin de mettre en oeuvre une méthode d'attaque par homme du milieu qui permet d'intercepter une connexion HTTPS pour obliger un client (navigateur, application.) à utiliser un système de cryptage suffisamment faillible pour être cassable mais néanmoins authentique pour leurrer le serveur et permettre ainsi à l'attaquant d'intercepter les données échangées. Les protocoles OpenSSL sous Android et SSL/TLS sous Windows (qui a corrigé dans son Patch Tuesday de mars) et Apple Safari, sont concernés par Freak. « Sans nécessairement avoir à casser en temps réel le chiffrement, les attaquants peuvent enregistrer un trafic réseau faiblement chiffré, le déchiffrer et accéder aux informations sensibles [ultérieurement] », indique la société de sécurité. Autrement dit, accéder à des comptes de login, des informations personnelles ou bancaires (numéro de carte.), notamment.

Toutes les catégories d'applications concernées

Côté iOS, 771 titres des plus de 14?000 applications les plus populaires restent vulnérables. Soit 5,5% de la base étudiée. Du moins pour celles qui tournent encore sous une version antérieure à iOS 8.2. Toutefois, FireEye souligne que sept d'entre elles restent vulnérables sous la dernière version de la plate-forme mobile d'Apple en date car elles disposent de leur propre compilation OpenSSL.

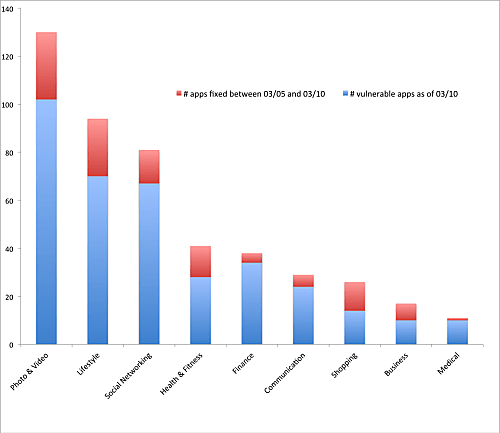

La encore, FireEye ne détaille pas de noms mais liste des catégories d'applications qui n'avaient pas été corrigées avant le 10 mars (date arrêtée de l'étude, visiblement). Si plus de 100 logiciels de photo et vidéo sont encore exposés, toutes les catégories sont concernées?: réseaux sociaux, Style de vie, Santé, Finance, Communication. (voir graphique ci-dessous). Ennuyeux.

Lire également

Freak affaiblit le chiffrement des navigateurs Apple et Android

Cloud, sites web et Windows : les victimes de Freak s'allongent

5 questions pour comprendre le déchiffrement SSL

crédit photo © Pavel Ignatov - shutterstock

Sur le même thème

Voir tous les articles Business