Anatomie du malware super furtif, caché dans la mémoire des serveurs

Kaspersky met en évidence une souche malveillante qui se cache dans la mémoire des systèmes et exploite des applications de confiance pour dérober des données. 10 organisations au moins en ont été victimes en France.

Une nouvelle espèce de logiciels malveillants, mise en évidence par Kaspersky Lab, ressemble bien à un cauchemar pour administrateurs système et responsables informatiques. Il s'agit d'une forme de malware utilisant des logiciels légitimes (comme l'outil de tests de pénétration Meterpreter) pour infecter un système, avant de détourner des services Windows couramment utilisés pour assurer son implémentation et son fonctionnement. Une fois le malware en cours d'exécution à l'intérieur de Windows, il efface toute trace de son existence et réside dans la mémoire du serveur. Le temps d'exfiltrer des informations qu'il convoite avant de s'effacer de lui-même.

Parce que ces nouveaux malwares, que Kaspersky a baptisés MEM: Trojan.win32.cometer et MEM: Trojan.win32.metasploit, résident en mémoire, ils ne peuvent pas être détectés par des antivirus standards, qui analysent le disque dur d'un ordinateur. En outre, le malware se cache en réalité à l'intérieur d'autres applications, ce qui le rend pratiquement invisible également des outils utilisant des techniques de listes blanches, comme c'est le cas de nombreux pare-feu.

Le redémarrage efface toute trace

Selon un billet de Kaspersky sur le blog Securelist, le processus fonctionne en plaçant temporairement un utilitaire d'installation sur le disque dur de l'ordinateur. C'est ce petit outil qui loge le logiciel malveillant directement en mémoire en utilisant un fichier MSI standard de Windows avant d'effacer l'utilitaire. Une fois que le malware commence à collecter les données ciblées, il emploie une adresse de port inhabituelle (:4444) comme voie d'exfiltration.

L'ensemble de ces caractéristiques rendent ces malwares très furtifs. Car ils n'existent que dans la mémoire d'un ordinateur, ce qui signifie qu'un logiciel anti-malware n'a une chance d'identifier l'infection que lors d'une analyse de ladite mémoire, et uniquement pendant que le malware est toujours actif. Le redémarrage de l'ordinateur effacera toute trace, rendant inutile toute analyse 'forensic'.

PowerShell détourné

Kurt Baumgartner, chercheur au sein des Kaspersky Lab, explique que ses équipes de recherche ont d'abord trouvé ce logiciel malveillant dans une banque en Russie. L'équipe a pu accéder au serveur, dans ce cas un contrôleur de domaine, avant que le système ne redémarre, ce qui leur a permis d'isoler la souche infectieuse. L'équipe de Kaspersky a alors constaté que les attaquants utilisaient un script PowerShell pour installer un service malveillant dans la base de registre de l'ordinateur.

Selon le chercheur, si ce malware furtif échappera aux antivirus qui cherchent des signatures sur le disque dur d'un ordinateur, il peut toujours être découvert via des logiciels de protection qui traqueront ses activités suspectes : création de tunnels de communication chiffrée pour exfiltrer les données, démarrage de services ou lancement de l'activité PowerShell. Kurt Baumgartner assure que ses équipes suivent l'évolution du malware - qui devrait muter pour échapper aux défenses qui vont être mises en oeuvre suite à la publication de Kaspersky - et qu'il convient notamment de surveiller la diffusion de données à partir de lieux différents sur le réseau utilisant le tunnel de communication caractéristique de la souche.

La France, second pays ciblé

Et de conseiller aux équipes de sécurité de scruter les journaux système et de surveiller le trafic sortant du réseau. Tout en précisant qu'il vaut mieux stocker ces données hors ligne de sorte que le logiciel malveillant ne puisse pas trouver et effacer ces preuves. Autre astuce pour contrarier les assaillants : désactiver PowerShell. Une solution radicale mais parfois difficile à mettre en oeuvre, de nombreux administrateurs ayant recours à cet utilitaire.

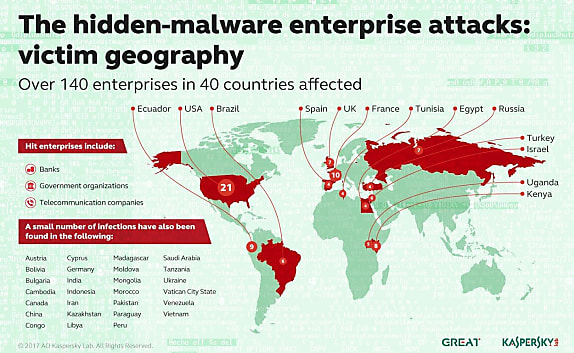

Après avoir isolé cette souche dans une banque russe, Kaspersky a pu observer sa diffusion dans d'autres pays, au sein d'autres organisations. Des centaines d'autres ordinateurs ont été infectés, selon l'éditeur russe. En plus de la banque russe, l'équipe a trouvé des infections dans 40 pays. Aux États-Unis où 21 organisations ont déjà identifié la souche. Mais, aussi en France, où la société dénombre 10 entreprises victimes, soit le second total le plus élevé dans le monde. Cette famille de malwares cible notamment des banques, des organisations gouvernementales et des sociétés du secteur des télécoms.

L'équipe de Kaspersky n'a pas été en mesure de déterminer qui orchestre ces attaques. Notamment parce que les assaillants prennent manifestement de nombreuses précautions ; le logiciel exploite notamment des noms de domaines obscurs, n'ayant pas d'entrée « Whois » ou ayant été abandonnés par leur possesseur d'origine. Kaspersky souligne toutefois que les techniques employées rappellent celles de deux groupes cybercriminels, Carbanak et GCMAN.

A lire aussi :

Avec Proteus, le malware tout-en-un débarque

Pour les RSSI, les solutions de cybersécurité ne sont pas satisfaisantes

Ransomware : les cybercriminels font maintenant la tournée des hôtels

Crédit photo : Mr. Cacahuate via Visual Hunt / CC BY

Sur le même thème

Voir tous les articles Cybersécurité