Microsoft esquisse un service Security Copilot qui met en œuvre un assistant de détection et réponse fondé sur un modèle GPT.

Microsoft esquisse un service Security Copilot qui met en œuvre un assistant de détection et réponse fondé sur un modèle GPT.

Tandis que les tensions géopolitiques s’accentuent, l'UE et les États-Unis veulent renforcer leurs moyens au service de la cyber résilience et favoriser la coopération entre secteurs public et privé.

Dans un long billet de blog, Bill Gates déclare son enthousiasme pour le modèle GPT d'OpenAI. Pour le co-fondateur de Micorosoft, il s'agit du progrès technologique la plus révolutionnaire des 40 dernières années, après l'interface gra ...

Dans la première phase de son enquête sur le rachat de VMware par Broadcom, la Competition and Markets Authority (CMA) du Royaume-Uni redoute une baisse de l'innovation et une hausse des prix. Elle suit les avis déjà formulés par l'UE ...

OpenAI va fermer l'accès à Codex, resté en bêta depuis son lancement à l'été 2021. Palliatif suggéré : GPT-3.5 Turbo.

Avec son offre "Diag Cybersécurité", Bpifrance propose d'accompagner les PME dans l'évaluation de leur expositions aux risques cyber. Et de financer la moitié du coût du diagnostic.

Fedora est le socle de la troisième génération d'Amazon Linux, qui généralise, entre autres, le mécanisme des mises à jour déterministes.

C'est désormais officiel : des données personnelles ont été exfiltrées dans le cadre de la cyberattaque à Lille.

Quelles compétences « avancées » peut-on attendre d'un prestataire de cybersécurité de premier niveau ? Le référentiel RCCP apporte une réponse.

Salesforce rebaptise sa solution NFT Cloud et en étend un peu la disponibilité dans le cadre d'une offre Web3.

Xavier Pestel, Lead SRE (Site Reliability Engineering) détaille comment il pilote l'infrastructure DMP de Weborama, qui s'appuie sur deux fournisseurs de Cloud public, avec Kubernetes.

Les systèmes modernes d’infrastructure hyperconvergée disponibles actuellement marquent une nouvelle phase de la convergence des datacenters fondamentalement différents des premières itérations.

Au-delà du réseau traditionnel, la 5G permet déjà des scénarios d'application totalement nouveaux dont la transmission des données et les autorisations d'accès doivent être sécurisées.

La SRE réunit les besoins et les objectifs des équipes de développement, de sécurité et d'exploitation pour que l'entreprise puisse tenir les promesses faites à ses clients de manière fiable.

ChatGPT fait son entrée dans l'offre Azure OpenAI Service... en version préliminaire.

Disponibilité générale actée pour Application Composer, concepteur graphique d'applications sans serveur intégré à la console AWS.

SAP ouvre la voie à la marque Datasphere. Quel en est le socle technologique ?

Depuis 2018, la Cnav déploie un cloud privé développé en interne et qui va évoluer vers davantage de services PaaS, la gestion de conteneurs et une offre "infrastructure as a code". Explications avec Bruno Delibanti, directeur des opé ...

L'adoption du cloud public s'illustre par une approche multicloud. Un choix qui implique plus de diversité d’acteurs mais aussi une plus grande complexité à gérer ces écosystèmes.

La réussite des attaques témoigne-t-elle d’une vulnérabilité du côté des systèmes d’information ou d’une sophistication des méthodes exploitées par les acteurs malveillants ?

Le groupe immobilier s’est engagé dans une migration complète de son infrastructure dans le cloud en plusieurs étapes. Témoignage de Laurent Dirson, son directeur des solutions business et des technologies.

Les chefs d’entreprise ont pour impératif d’anticiper ces menaces internes en mettant en œuvre un programme de sécurité qui les inclut.

La Ville de Lille subit actuellement une attaque informatique. Sequedin, une commune voisine, en avait essuyé une voilà quatre ans.

Engagé dans une réorganisation de ses activités, NetApp cesse de commercialiser l'offre Spot PC. Mais ne quitte pas le marché du DaaS.

Silicon.fr vous invite le 30 mars, en matinée, pour découvrir les retours d'expérience de RSSI sur l’externalisation de la cybersécurité, les atouts des campagnes de bug bounty et la gestion des identités et des accès (IAM) as a Servic ...

En raison du nombre croissant de cyberattaques, la sécurité est devenue un élément intégral du cycle de développement logiciel (SDLC). Le développement de logiciels sécurisés est essentiel pour se protéger des cybercriminels, minimiser ...

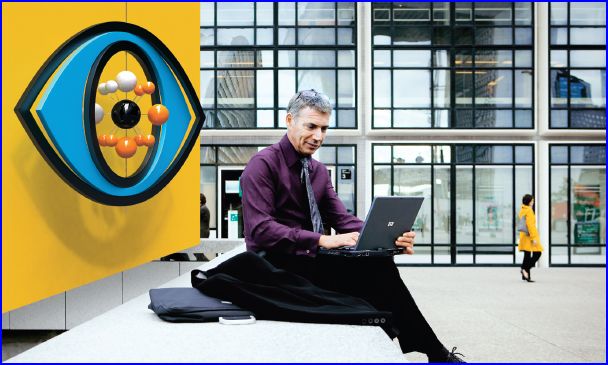

Si l’on regarde les tendances et projections, le haut débit mobile sur un PC - on parle aussi de WWAN - a un avenir radieux devant lui. Nous allons étudier la question, qui est plus complexe qu’elle n’y paraît.

Pourquoi, lorsqu’elles sont victimes d’attaques par ransomware, les entreprises acceptent-elles encore de payer ? La réponse revêt plusieurs dimensions.

Mesurer et suivre l'efficacité des initiatives d'adoption du cloud requiert un certain savoir-faire et il est important de connaitre les défis et les bonnes pratiques afin de mesurer au mieux les progrès.

Le groupe français, Séché Environnement, a déployé une plateforme ECM pour dématérialiser ses documents liés à l’environnement, à destination de la plateforme Chorus.