Ukraine : la menace cyber devient vraiment protéiforme

Deux semaines après le début des hostilités terrestres, où en est le conflit russo-ukrainien sur le volet cyber ?

Face aux tensions internationales actuelles, que surveiller sur le front cyber ? L'ANSSI avait publié un rapport à ce sujet début mars. Elle y avait intégré des IoC relatifs à quatre menaces :

- Le mode opératoire Nobelium, déjà impliqué notamment dans l'attaque dite SolarWinds

- Cyclops Blink, un outil d'exfiltration de données sur des équipements réseau

- IsaacWiper et HermeticWiper, deux malwares destructeurs de données

Cette liste n'a pas changé depuis lors. Mais d'autres éléments ont évolué. Une première mise à jour du rapport était intervenue le 7 mars. Pour préciser trois points :

- Risque de rebond

- Hameçonnage opportuniste

- Nécessité de précaution vis-à-vis des indicateurs de compromission communiqués

L'ANSSI a à nouveau actualisé le document ce 15 mars. Elle y a ajouté deux éléments :

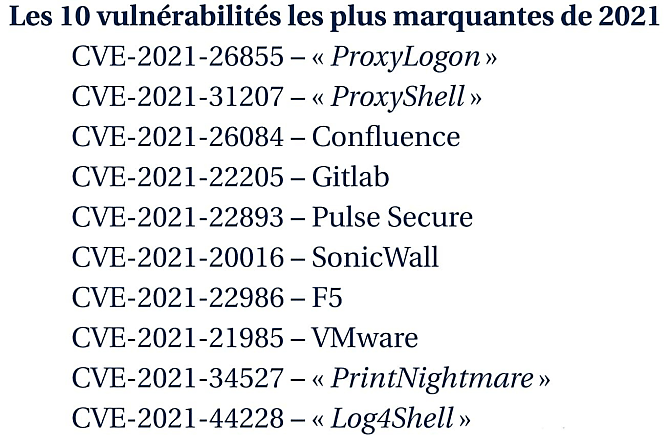

- Un paragraphe « Vulnérabilités »

Objet : inviter à installer « le plus tôt possible » les correctifs des éditeurs. À l'appui, une liste des dix vulnérabilités les plus marquantes parmi celles que l'ANSSI a traitées en 2021.

- Un lien vers un guide ; sujet : comment réagir en cas d'incident

Cobalt Strike et un wiper de plus

Doit-on s'attendre à voir arriver davantage d'IoC dans le rapport ? Possiblement, sachant qu'un wiper supplémentaire ciblant l'Ukraine vient d'être découvert. ESET, qui l'a baptisé CaddyWiper, affirme l'avoir détecté sur « quelques dizaines de systèmes ». Propagé par l'intermédiaire d'une GPO, il s'en prend aux disques locaux, mais n'attaque pas les contrôleurs de domaines. Pas de similitude relevée avec HermeticWiper et IsaacWiper.

@virustotal 's screenshots demonstrate the behavior of the sample very well pic.twitter.com/GRGoRQhXR4

- Vladislav Hrcka (@HrckaVladislav) March 14, 2022

Du côté du CERT ukrainien, on a émis une alerte d'une autre nature. Elle concerne la diffusion de deux backdoors (GraphSteel et GrimPlant). Le vecteur : un implant Cobalt Strike, lui-même distribué sous la forme d'une apparente mise à jour de Bitdefender pour Windows. L'attaque est attribuée, avec un niveau de confiance limité, à un groupe russe déjà impliqué dans des offensives cyber contre la Géorgie.

En parallèle, FBI et CISA attirent l'attention sur une attaque contre une ONG. Dans l'absolu, pas toute nouvelle : elle remonterait au moins à mai 2021. Ils l'attribuent à la Russie.

Au départ, il y a une connexion indésirable à un VPN, suivie d'accès à un contrôleur de domaine par RDP... et du vol d'identifiants. La suite : le contournement de Cisco Duo. En deux temps :

- D'abord en réenregistrant un appareil pour un compte désactivé sur cette solution MFA, mais resté présent dans l'Active Directory. Les paramètres par défaut le permettaient - et ce n'est pas spécifique à Duo.

- Ensuite, en exploitant la faille PrintNightmare afin d'obtenir les privilèges nécessaires pour rediriger les appels Duo vers l'hôte local et non le serveur. Ce qui désactivait le MFA pour l'ensemble des comptes actifs du domaine (fail open par défaut).

Photo d'illustration © datacorpltdviaVisualhunt.com / CC BY-NC

Sur le même thème

Voir tous les articles Cybersécurité