Cloud souverain : comment VMware l'envisage et l'orchestre

Comment se présente l'initiative « Sovereign Cloud » de VMware et où en est-elle un an après sa mise en route ?

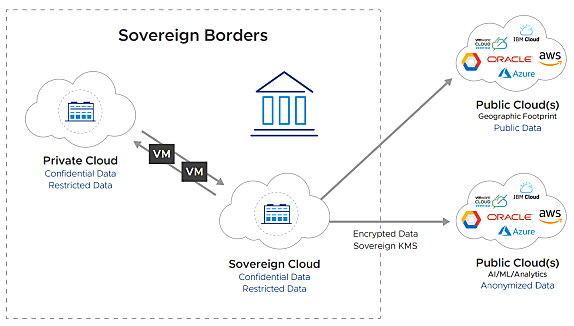

Les fournisseurs hyperscale ont-ils leur place sur le marché du cloud souverain ? C'est oui pour VMware... à condition de les inscrire dans des stratégies multicloud et de ne leur confier que des données non sensibles.

Le groupe américain a exprimé ce point de vue il y a quelques semaines. Il a reconnu, en parallèle, l'attrait des joint-ventures qui émergent actuellement, à l'image de Bleu et S3NS en France. En faisant toutefois remarquer qu'un tel modèle doit encore prouver sa pertinence.

Le contexte ainsi posé, VMware avance sa propre approche de la souveraineté, fondée sur des partenariats avec des fournisseurs cloud locaux. Depuis environ un an, ceux-ci peuvent bénéficier du sceau « Sovereign Cloud ». La condition : déclarer leur conformité au framework du même nom.

Lire aussi : La stratégie SASE de Solocal monte en puissance

Ce framework, essentiellement technique, apporte un certain niveau de souplesse pour permettre des offres adaptées aux typologies de clients et de données. Certains critères annexes sont, au contraire, inflexibles. En particulier concernant la structure juridique des fournisseurs. Ces derniers doivent être des « entités autonomes » (aucun lien avec des entités localisées hors du territoire) enregistrées et établies dans la région où elles comptent commercialiser leurs offres. L'Union européenne compte pour une seule région.

Le cercle « Sovereign Cloud » approche de la trentaine de membres. Une dizaine de fournisseurs européens en sont, dont un qui couvre le territoire français : OVHcloud. Sopra Steria est aussi dans la liste, mais pour la Norvège, avec sa plate-forme SolidCloud.

Un peu de zero trust, beaucoup de disponibilité

Au coeur de la notion de souveraineté selon VMware, il y a la résidence des données. Dans les grandes lignes, elles doivent rester soumises aux lois de la juridiction dans laquelle elles ont été créés ou collectées. Cet aspect s'étend à la gestion et à la gouvernance des clouds.

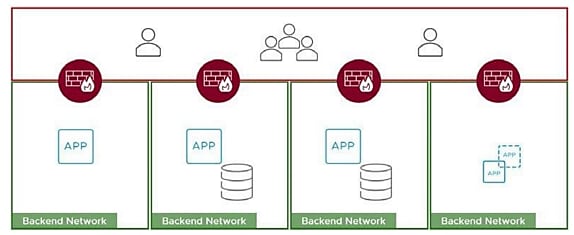

Deuxième point-clé : l'accès aux données et leur intégrité. Le fournisseur doit proposer son offre sur au moins deux datacenters Tier III (disponibilité : 99,982 % ou plus). Et fournir, entre autres services, de la sauvegarde, de la récupération après sinistres, de la microsegmentation et de multiples options de stockage.

Troisième point : la sécurité des données et la conformité des infrastructures. Il s'agit ici d'obtenir les certifications industrielles ou gouvernementales adéquates pour les systèmes de contrôle de sécurité mis en place. Le chiffrement fait aussi partie des exigences, au minimum avec les fonctionnalités natives de vSphere et de vSAN. Tout comme le zero trust , au minimum avec NSX-T.

Quatrième point : l'indépendance et l'interopérabilité des données. Avec deux consignes : architecture de conteneurs et capacité de migration bidirectionnelle des charges de travail.

Une stack VMware obligatoire... et des options

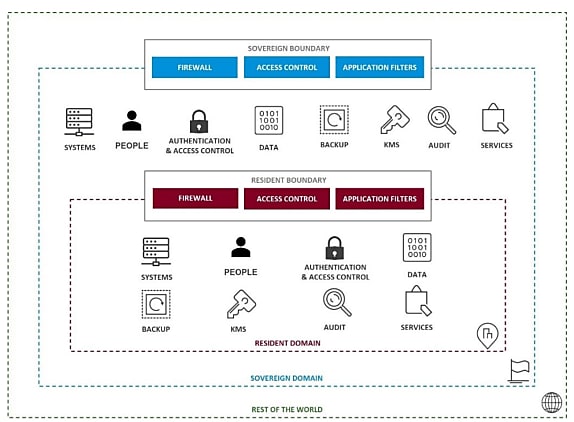

Techniquement, le framework impose une architecture en deux zones de confiance (aussi appelées domaines de sécurité). Une « souveraine » et une « résidente ». La première fait l'interface avec le monde extérieur. La seconde est isolée.

Pour s'adapter aux différentes typologies de données, les fournisseurs peuvent constituer plusieurs zones de confiance.

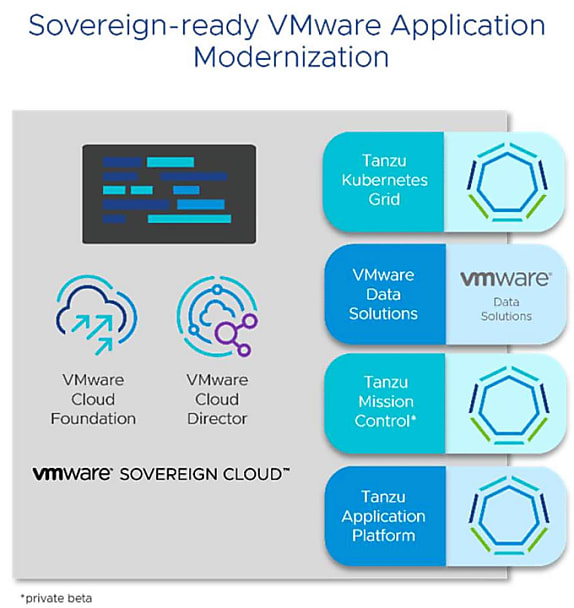

Le framework impose aussi une stack technologique minimale. En tête de liste, Cloud Foundation Enterprise (pile SDDC), vSAN (stockage), NSX-T Data Center Advanced ou Enterprise (réseau) et Cloud Director (gestion). S'y adjoignent plusieurs composantes du portefeuille Tanzu, dont Data Management Services (services de données) et Application Catalog (registre de composants open source prévalidés).

L'approche cloud souverain implique le fonctionnement de certaines solutions en mode hors ligne. Avec des différences par rapport à la version classique. L'outil de monitoring vCloud Usage Meter, par exemple, ne transfère pas automatiquement ses données vers vCloud Usage Insight.

Concernant la souplesse que laisse le framework, elle touche par exemple à la sauvegarde : au niveau des VM, c'est bien, au niveau des applications, c'est mieux. Idem pour le contrôle d'accès : préférentiellement à base de rôles, mais éventuellement à base d'attributs.

Les options sont particulièrement nombreuses sur la sécurité zero trust. VMware considère qu'utiliser NSX-T pour segmenter les flux dans le domaine souverain suffit. Il recommande toutefois d'autres de ses produits pour étendre la démarche zero trust aux appareils, aux utilisateurs et aux données. Parmi eux, son SASE, son EDR Carbon Black et sa plate-forme Workspace ONE.

Sortir le cloud public du cloud public

L'adaptation des services VMware en mode hors ligne se fait progressivement. La gamme Tanzu l'illustre. La transition est faite pour le runtime (Kubernetes Grid) comme pour l'outillage DevOps (Application Platform). Elle ne l'est pas encore pour le plan de contrôle Mission Control (bêta privée). Et elle l'est partiellement pour les services de données : c'est bon pour le serveur de messagerie RabbitMQ, ça le sera avant la fin de l'année pour le module DBaaS (sur MySQL ou Postgres), puis en 2023 pour Greenplum (data warehouse) et Gemfire (cache).

Lire aussi : Que faut-il attendre du premier CSF « logiciels et solutions numériques de confiance » ?

Les services de données ont leur guide technique dédié pour le cloud souverain. On y parle haute disponibilité pour Postgres, chiffrement sur MySQL, fédération et contrôle d'accès sur RabbitMQ, etc.

Pour compléter ses outils, VMware pousse plusieurs « solutions souveraines » tierces :

- Caveonix Cloud pour l'évaluation continue de conformité

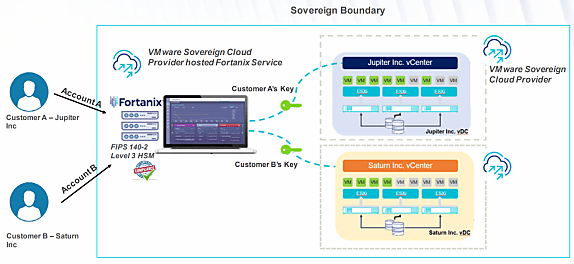

- Fortanix DSM pour chiffrement (BYOK et gestion des secrets)

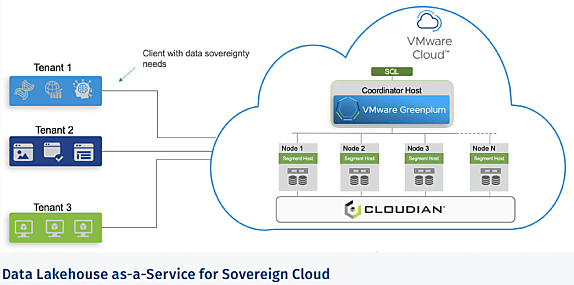

- Veeam et Cloudian pour la protection contre les ransomwares

- Cloudian également avec son offre HyperStore pour la gestion du stockage objet, en complément à Greenplum

Sur le même thème

Voir tous les articles Cloud