Cybersécurité : que nous enseigne la vision des hackers éthiques ?

Choix des outils, techniques privilégiées, points sensibles ciblés... Des hackers éthiques ont livré leur vision au SANS Institute.

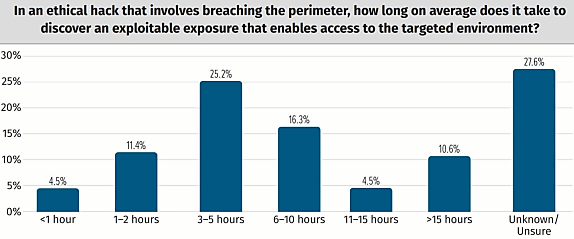

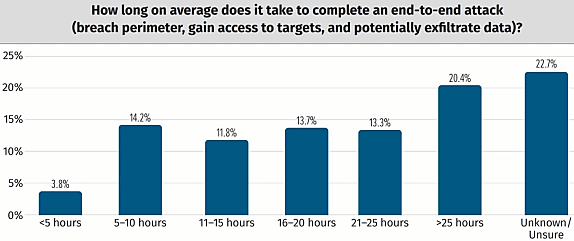

Le temps nécessaire à la découverte d'une brèche est-il vraiment un bon indicateur à connaître pour assurer sa cyberdéfense ? Le SANS Institute admet se poser la question. En cause, le nombre de hackers éthiques qui lui ont affirmé ne pas être certains de cette métrique, voire l'ignorer.

Plus d'un quart de ceux que l'organisation a interrogés se sont prononcés dans ce sens. Est-ce parce que les organisations qui font appel à leurs services s'intéressent plutôt à d'autres éléments, tels que les techniques employées ? L'hypothèse est formulée.

Les plus nombreux à répondre « Je ne sais pas »/« Je ne suis pas sûr » sont les spécialistes de la sécurité applicative (33,1 %) et les pentesters (31 %).

Sur le reste de l'échantillon, plus de la moitié déclarent qu'il ne leur faut pas plus de 5 heures pour repérer un point d'entrée. La plus forte proportion de réponses « moins d'une heure » est chez les red teamers (6,5 %). Celle de « moins de deux heures », chez les spécialistes de la sécurité cloud (19,4 %).

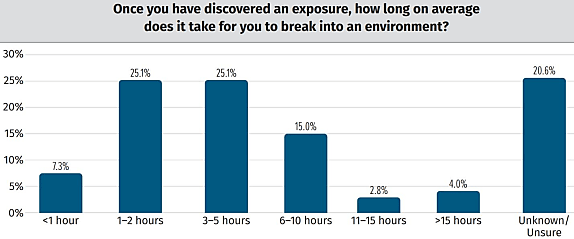

Deuxième phase : l'intrusion. Pour près de 6 hackers sur 10, elle ne prend pas plus de 5 heures.

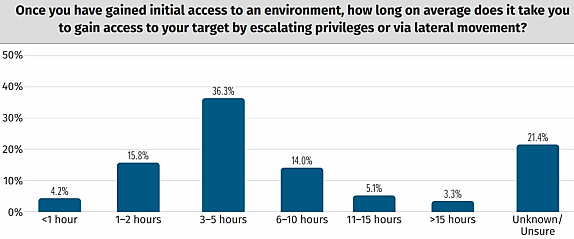

On n'est pas loin de ce même taux sur la troisième phase (atteinte de la cible par élévation de privilèges ou latéralisation).

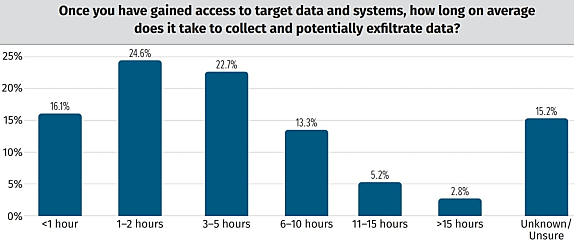

Le taux de réponses « moins de 5 heures » dépasse les 60 % l'ultime étape (collecte et exfiltration potentielle de données). Tendance logique pour le SANS Institute : au fil du processus, les attaquants se familiarisent avec l'environnement visé.

IaaS et télétravail, des points sensibles

Quelles pratiques engendrent le plus de vulnérabilités ? 14,7 % des répondants placent en tête la connexion à des systèmes tiers. Suivent le travail à distance (11,9 %) et l'adoption du cloud d'infrastructure (11,4 %).

Si on prend en compte les deux premiers items cités, la proportion passe à 24,7 % pour la connexion à des systèmes tiers et à 23,8 % pour le travail à distance. L'accélération de la cadence de développement/déploiement se hisse à la troisième place (22,4 %).

Si on élargit aux trois premiers items cités, les taux montent à 40,6 % pour la connexion à des systèmes tiers, à 39,7 % pour la cadence de développement/déploiement et à 35,5 % pour le travail à distance.

À l'inverse, l'élément le moins mentionné est l'augmentation du nombre d'objets connectés (5,7 %). Suivent l'augmentation du nombre de terminaux mobiles (6,1 %) et l'adoption du SaaS (7,1 %).

Cette dernière passe en tête (10,9 %) si on considère les deux premiers éléments que mentionnent les répondants. Elle devance le mobile (12,7 %) et les objets connectés (14,1 %).

La même hiérarchie se retrouve sur trois éléments : 14,6 % pour le SaaS, 16,9 % pour le mobile, 22,5 % pour les objets connectés.

Social engineering : un ROI sans égal ?

Concernant ce que les hackers rencontrent le plus souvent :

- Configurations vulnérables (72,7 %)

- Services web mal sécurisés (63,3 %)

- Failles logicielles (63,3 %)

- Informations sensibles accessibles (59,3 %)

- Faiblesses d'authentification et/ou de contrôle d'accès (51,1 %)

- Identifiants par défaut (48,3 %)

- Domaines et/ou sous-domaines abandonnés (24,4 %)

L'open source domine dans le choix des outils : 58,7 % privilégient ce canal, en plus des 14,4 % qui préfèrent les kits d'exploits publics. Quant aux techniques d'attaque, près d'un tiers (32,1 %) reconnaissent au social engineering le meilleur potentiel ROI. Au deuxième rang, le phishing (12,2 %). Puis les web apps (9,1 %), les attaques sur les mots de passe (8,1 %)... et les ransomwares (7,7 %). Même si, souligne le SANS, les offensives s'appuient souvent sur plusieurs de ces techniques...

Les trois quarts des hackers répondants ont déjà fait partie d'une équipe sécurité interne. La moitié ont déjà été consultants pour un fournisseur de sécurité offensive. Un quart a déjà pris part à des bug bountys.

Illustration principale © robsonphoto - Adobe Stock

Sur le même thème

Voir tous les articles Cybersécurité

![De Whaller à Wimi, les suites collaboratives investissent les [...]](https://cdn.edi-static.fr/image/upload/c_lfill,h_201,w_298/e_unsharp_mask:100,q_auto/f_auto/v1/Img/BREVE/2025/4/470188/whaller-wimi-collaboratif-investit-offres-cyber-L.jpg)