Assurances cyber : vers une « jurisprudence NotPetya » ?

Aux États-Unis, un groupe pharmaceutique victime de NotPetya l'a emporté en première instance face à plusieurs de ses (ré)assureurs. Retour sur l'affaire.

NotPetya était-il une arme militaire russe ? La question s'est posée dans une affaire judiciaire aux États-Unis. Le dossier oppose Merck à plusieurs de ses (ré)assureurs. Le groupe pharmaceutique l'a emporté en première instance. C'était début décembre, à la Cour supérieure du New Jersey.

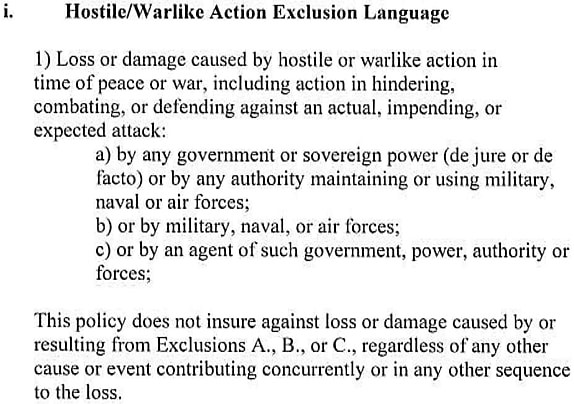

Au coeur du débat, une clause censée exclure l'indemnisation des sinistres découlant de ce qui relève de la notion d'« acte de guerre ». Le tribunal a retenu la version originale suivante, commune à l'essentiel des polices d'assurance que Merck avait souscrites.

Pour saisir les tenants et aboutissants du litige, il faut remonter au 27 juin 2017. Ce jour-là, Merck subit la foudre NotPetya. Bilan : plus de 40 000 ordinateurs touchés... et des mois pour relancer complètement l'activité.

Le groupe pharmaceutique estime avoir englouti 1,4 milliard de dollars dans l'affaire. Passé une franchise de 150 M$, il était couvert à hauteur de 1,75 milliard. Y compris contre la destruction et la corruption de données, de codes et de logiciels informatiques ; soit la principale conséquence de NotPetya. Rien, considère-t-il en tout cas, n'excluait ce type d'incidents de ses polices « tous risques ».

Faire jouer ces garanties a posé problème auprès de la plupart des (ré)assureurs. Ils n'en ont nié ni l'existence, ni la nature. Mais se sont réfugiés derrière la clause en question. En affirmant notamment que NotPetya s'inscrivait dans le conflit russo-ukrainien. Et qu'il relevait ainsi effectivement des actes ne pouvant entraîner d'indemnisation.

De la guerre de Corée au Hamas

L'Ukraine fut en effet la principale cible de NotPetya. C'est d'ailleurs sur place que le ransomware a trouvé un premier point d'entrée chez Merck.

Au contraire des (ré)assureurs, le groupe pharmaceutique réfutait la qualification d'« acte étatique ». En l'absence d'une telle caractérisation, la clause était inapplicable, ajoutait-il.

L'argument était devenu plus difficile à tenir quand, début 2018, la Maison Blanche avait décrit NotPetya comme « une composante de l'effort russe destiné à déstabiliser l'Ukraine ». Restait alors le seul point sur lequel la justice a finalement tranché : l'interprétation même de la clause.

Lire aussi : Health Data Hub : le gouvernement promet un appel d'offres pour héberger les données de santé

Le tribunal a examiné bien des précédents aux issues diverses. Entre autres :

- La validation de clauses d'exclusion dans des affaires d'assurance-vie après un décès à la guerre de Corée et d'incendie dans un entrepôt situé en zone de guerre

- Le rejet de clauses d'exclusion dans des affaires d'avion détruit par les membres d'une organisation terroriste et d'hôtel endommagé en conséquence d'un affrontement entre factions libanaises

- Une validation en première instance, puis un rejet en appel dans une affaire de relocalisation d'activité forcée après des tirs de roquettes du Hamas à Israël

Il en a retenu, en particulier, qu'en cas de doute, d'incertitude ou d'ambiguïté dans la formulation d'une clause, il convient de favoriser une interprétation au bénéfice de l'assuré. Plus précisément, de ce que l'assuré peut « raisonnablement attendre ». Dans le cas présent, une indemnisation effective.

« Aucun tribunal n'a jamais validé une telle exclusion pour quelque chose d'apparenté aux faits en question », peut-on aussi lire dans le jugement. Avec une remarque aux (ré)assureurs : vous n'ignoriez pas que les cyberattaques pouvaient être des « actes de guerre ». C'était à vous de modifier la formulation de la clause pour les en exclure formellement. Ils sont nombreux à avoir suivi cette voie depuis le dépôt de la plainte en 2019.

Sur le même thème

Voir tous les articles Business